Zarządzanie ryzykiem bezpieczeństwa informacji w systemach TI - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

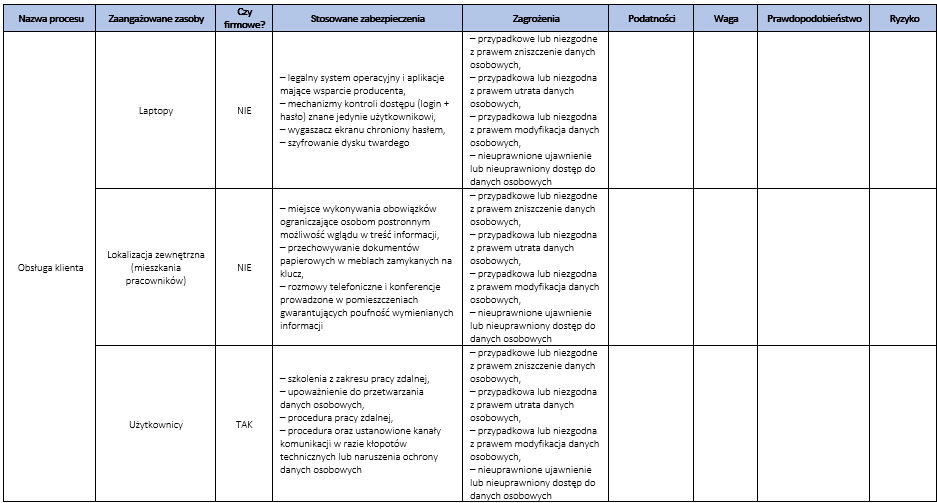

ANALIZA RYZYKA DLA OPERACJI PRZETWARZANIA REALIZOWANYCH ZDALNIE | Edukacja | FOCUS ON Business - Created by Pro Progressio

Zarządzanie ryzykiem bezpieczeństwa informacji w systemach TI - strona 2 - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje